Installation et configuration de TREND MICRO

Aperçu

La solution antivirus proposée est Trend Deep Security – https://help.deepsecurity.trendmicro.com/20_0/on-premise/welcome.html

Activation de la solution Trend Deep Security

Par defaut la solution de sécurité Trend Deep Security n’est pas activée sur votre organisation. Vous devez l’activer manuellement depuis votre Espace Client Cloud.

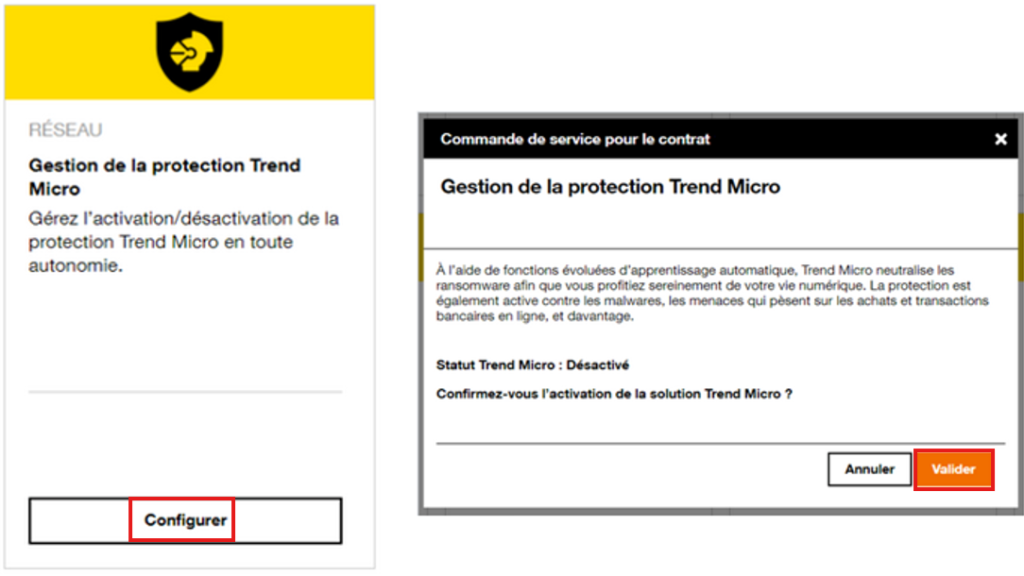

Rendez vous dans le Services puis cherchez la tuile « Gestion de la protection Trend Micro«

Cliquez sur Configurer puis activez votre tenant Trend Micro en cliquant sur Valider

Allez sur votre portail Trend Micro. L’adresse de votre portail dépend de votre organisation.

| Préfixe de l’identifiant de l’organisation | Portail Trend Micro |

| cav01 | https://antivirus1.cloudavenue.orange-business.com:4119 |

| cav02 | https://antivirus2.cloudavenue-vdr.itn.intraorange:4119 |

| cav04 | https://antivirus1.cloudavenue.orange-business.com:4119 |

| cav05 | https://antivirus5.cloudavenue-vdr.itn.intraorange:4119 |

L’accès au Portail peut également se faire de cette façon :

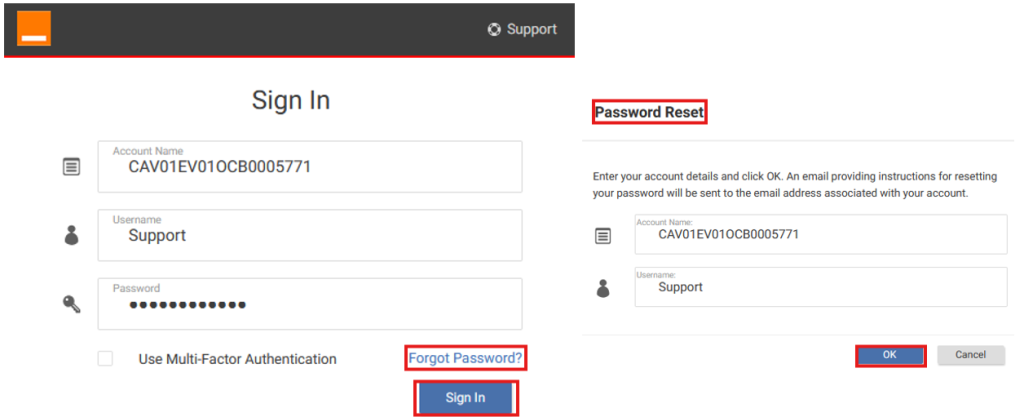

Cliquez sur Sign In pour s’authentifier ou Forgot password? pour réinitialiser le mot de passe:

- Account Name: Identifiant de l’organisation format CAVxxEVxxOCB000xxxx

- Username: adresse mail

Configuration Réseau

Trend

Pour la connectivité vers Trend, la configuration se fait au niveau de la Edge T1.

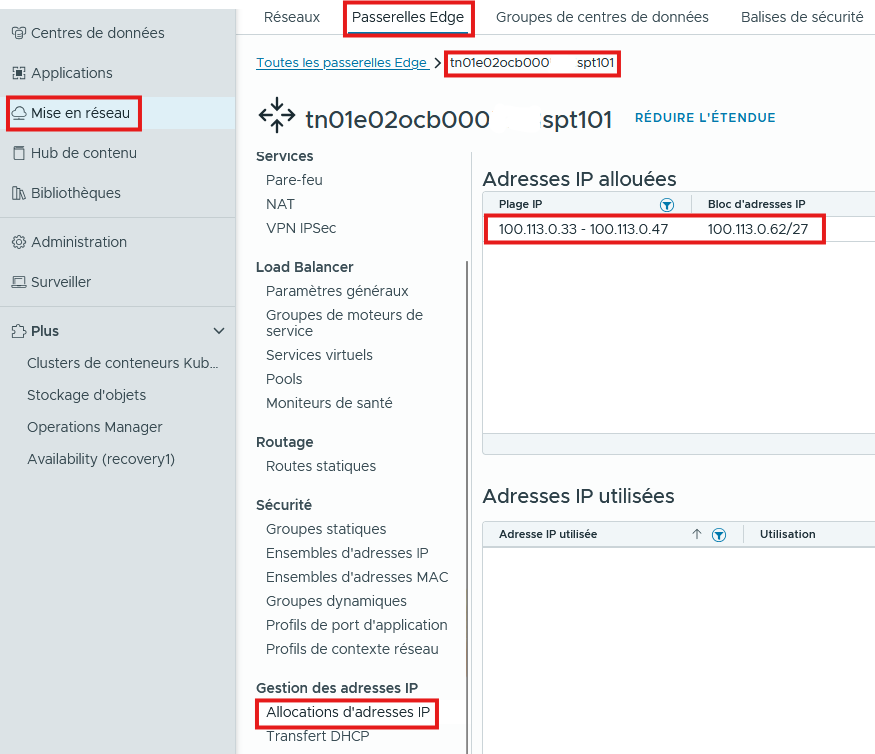

Depuis l’onglet Mise en réseau > Passerelles Edge > Allocations d’adresses IP, repérez le pool d’adresses IP à votre disposition commençant par 100.113 (pour VDR) ou 100.114 (pour CHA). Notez-le quelque part.

Créer 2 Groupes d’adresses IP/IPSET :

- Org_LAN: contenant les réseaux devant accéder à Trend (ou utiliser celui déjà créé pour la Zone Admin)

- TrendMicro: contenant l’IP DSM (Deep Security Manager) de Trend : 195.25.13.11/32

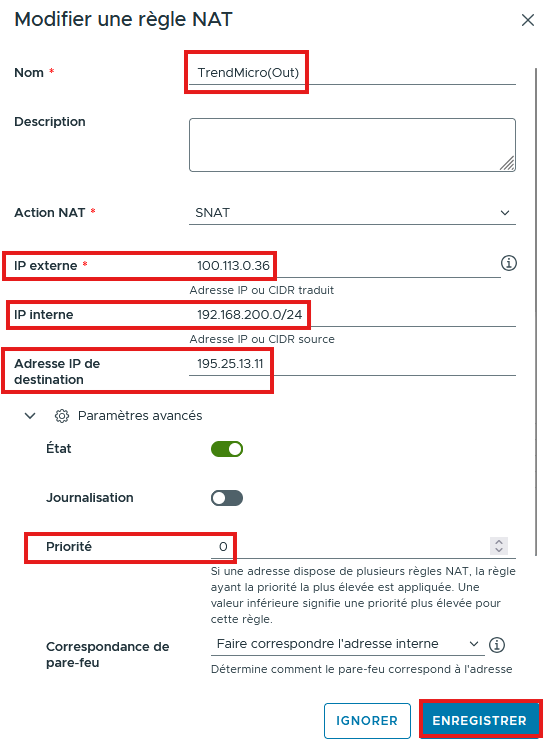

Créez une règle de SNAT

- L’IP externe doit correspondre à une adresse IP disponible sur le pool d’adresse IP 100.113

- L’IP interne doit correspondre à une adresse ou un réseau de vos VMs

- Renseignez l’Adresse IP de destination du DSM Trend : 195.25.13.11/32

- Définissez la Priorité sur 0.

Cette règle doit avoir une Priorité + forte (chiffre + petit) que celle vous permettant d’accéder à internet car la route empruntée est la même :

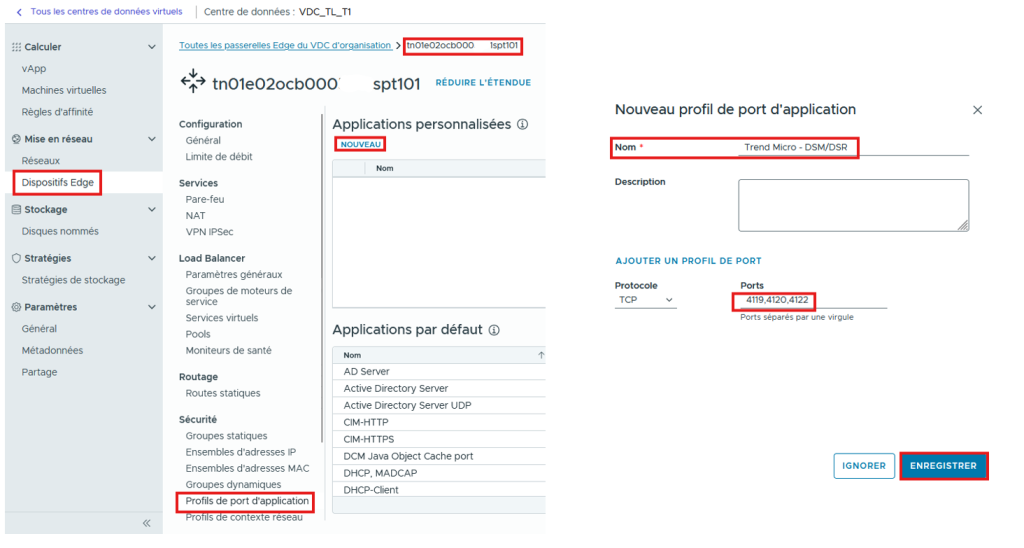

Créer un Profil de port d’application avec les ports de Trend ci dessous :

- 4119: Port de l’interface graphique et de l’API de DSM, utilisé aussi pour télécharger l’agent lors de l’utilisation de scripts de déploiement.

- 4120: Autorisez le port en cas communication bidirectionnelle ou initiée par l’agent. Fermez-le si vous utilisez une communication initiée par le gestionnaire. Par défaut, la communication bidirectionnelle est utilisée, ce port est listé ici comme obligatoire.

- 4122: Port du Relai Trend

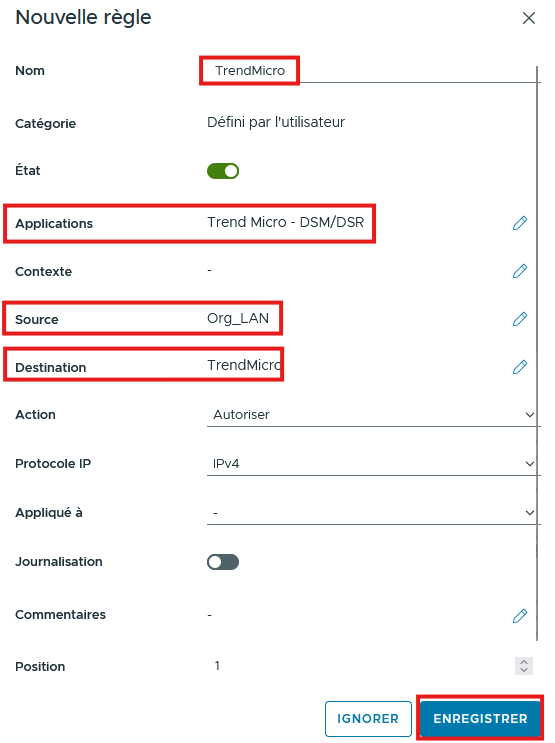

Créez une règle de Pare-Feu

Autorisez les Réseaux d’organisation (Org_LAN) à accéder à Trend (TrendMicro) sur les Ports configurés (Trend Micro – DSM/DSR)

Pour valider si la configuration réseau est réussie, essayez de résoudre (195.25.13.11)

- antivirus1.cloudavenue.orange-business.com

- avrelay1.cloudavenue.orange-business.com

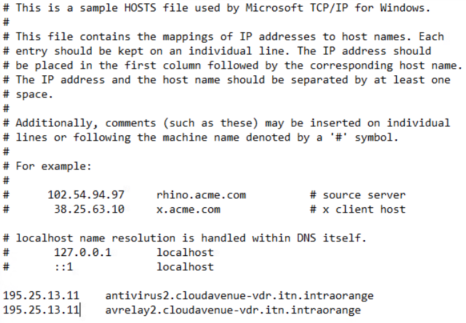

Si cela échoue, rajoutez les adresses dans votre fichiers hosts :

- 195.25.13.11 antivirus1.cloudavenue.orange-business.com

- 195.25.13.11 avrelay1.cloudavenue.orange-business.com

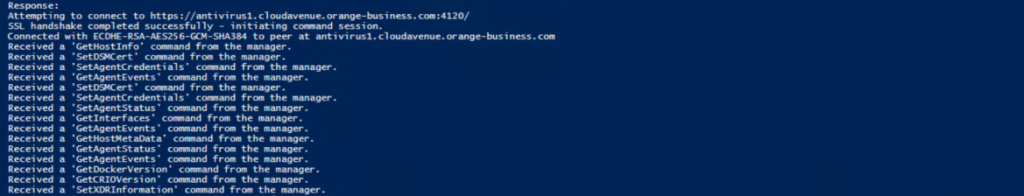

Faites un Test d’accès au DSM sur les ports

Configuration Réseau

Depuis le Portail Trend, les Onglets les + intéressants sont:

- Computers: Liste des VMs protégées/Créer des Groupes de VMs

- Policies: Décrit les types de Policies de Scan

- Administration: Gestion des Users avec des rôles particuliers

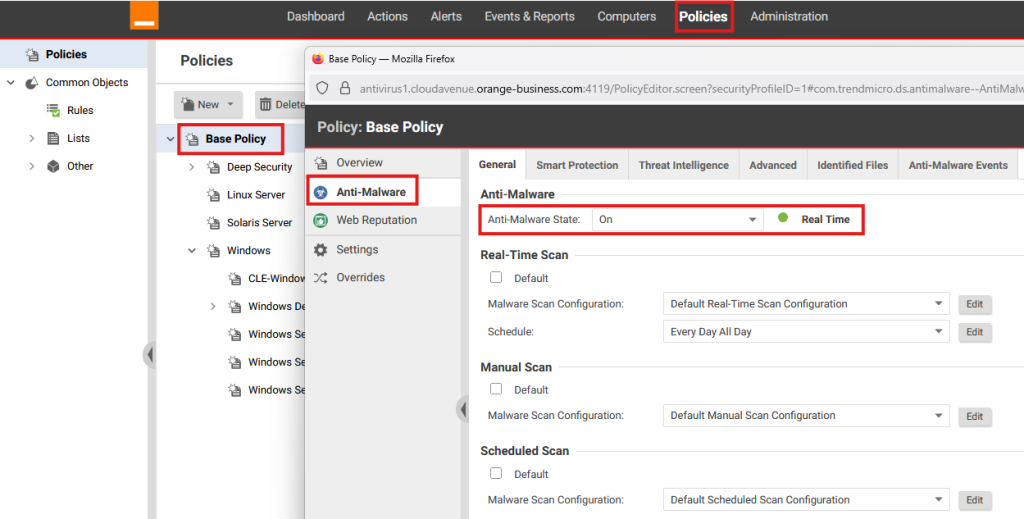

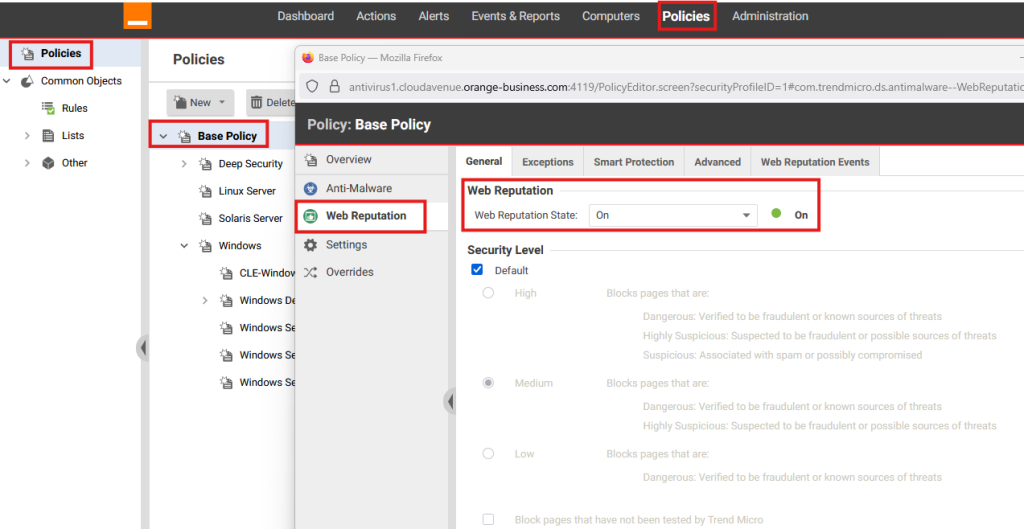

Sur la Base Policy, vérifier que les modules Anti-Malware et Web Reputation sont activés. Ce sont les seuls services gratuits. Les autres services/modules Trend sont payants

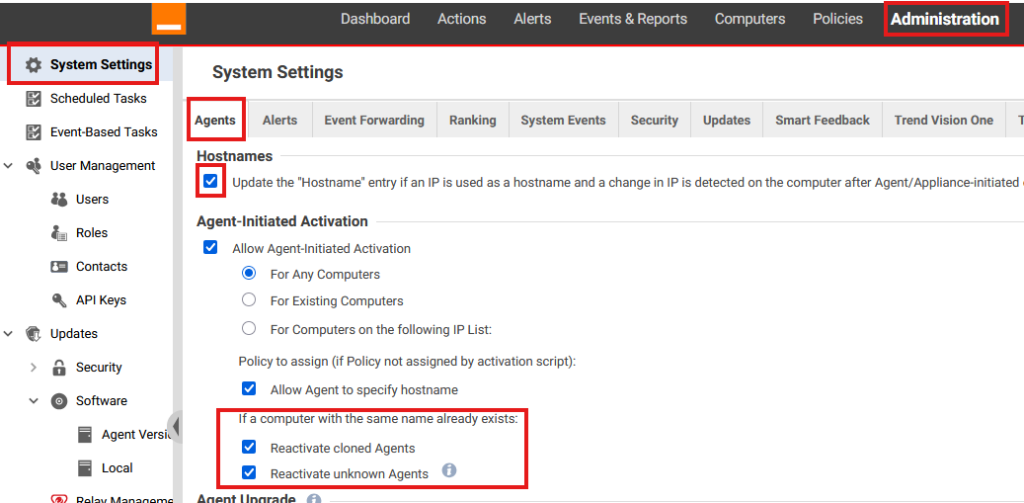

Dans Administration/System Settings/Agents

- Cochez la case « Update the Hostname entry if an IP is used as a hostname and a change in IP is detected on the computer after Agent /Appliance-initiated communication or discovery ».

- Sélectionnez « If a computer with the same name already exists: Activate a new Computer with the same name », cela est obligatoire pour éviter d’avoir des problèmes avec des VMs de même nom ou SID.

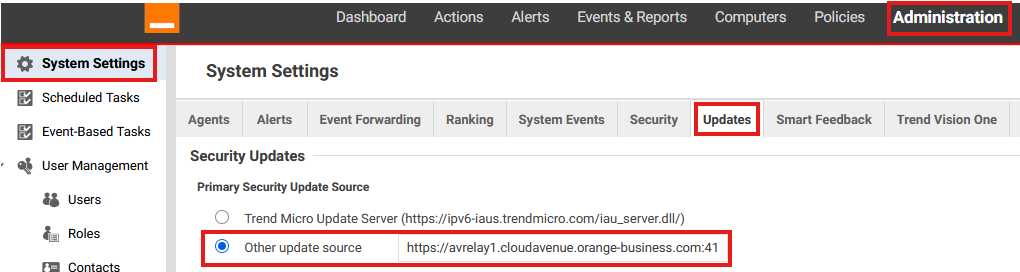

Dans Administration/System Settings/Updates

- Vérifiez que la Source Primaire sélectionnée est bien « Other update source : https://avrelay1.cloudavenue.orange-business.com:4122

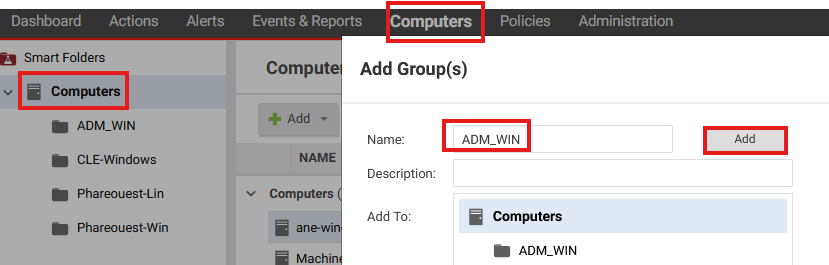

Créer un Groupe depuis Computers/Add/Create Group(s)/ADM_WIN pour y mettre les VMs de mêmes OS pr exemple

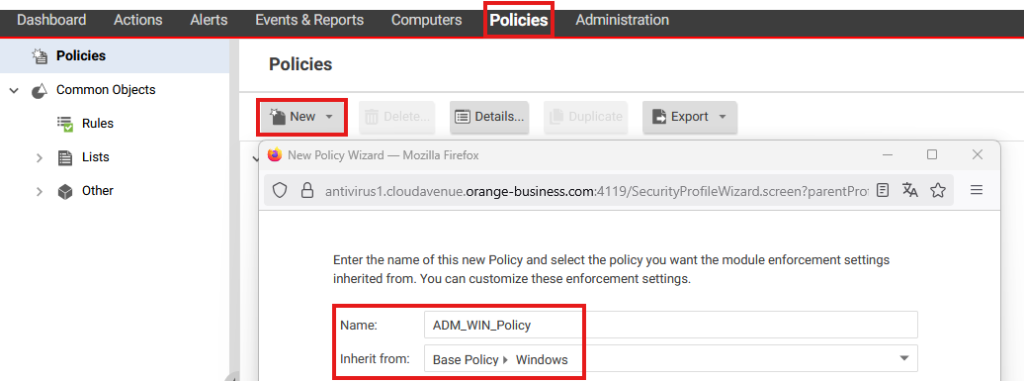

Créer une « Base Policy » qui permettra de scanner les VMs avec une configuration souhaitée « Policies« / »New«

Faire « Yes » ou « No » pour appliquer cette Policy à des VMs existantes puis « Next » et laisser « Inherit (On) » pr les parties « Anti-Malware » et « Web Reputation » et faire « Finish«

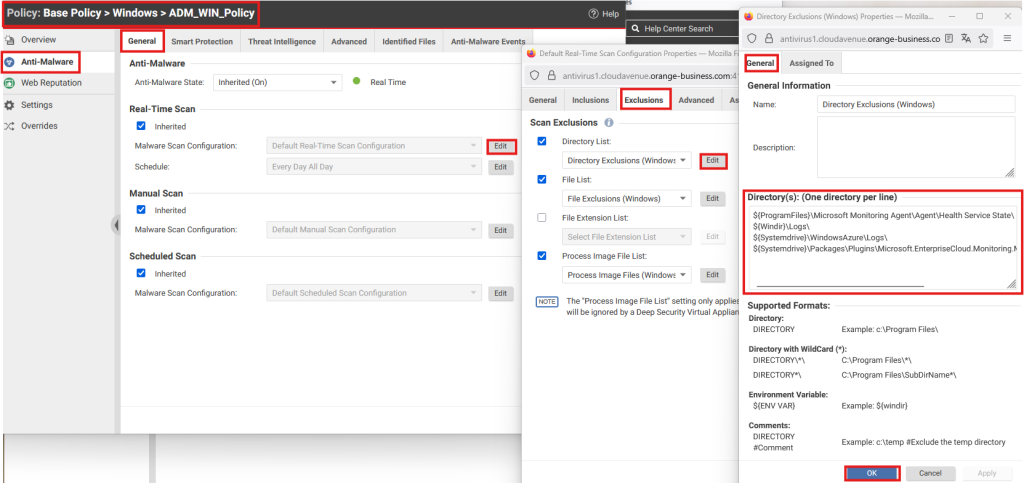

Double cliquer ensuite sur la Policy et vérifier dans la partie « Anti-Malware » les Dossiers/Fichiers qui seront scannés en temps réel « Real-Time Scan » ….

Déployer l’Agent sur la VM Relay

Le process d’installation de l’agent pour les différents OS – https://help.deepsecurity.trendmicro.com/20_0/on-premise/agent-install.html

Script d’installation

Cette VM Relay se synchronisera avec la DSM TrendMicro de la Service Zone

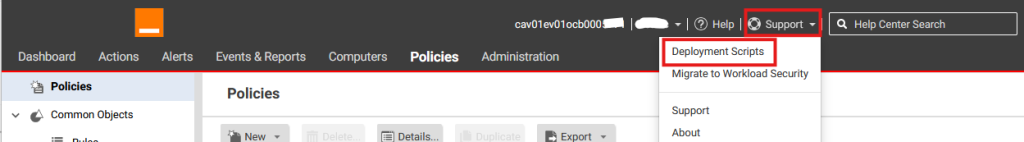

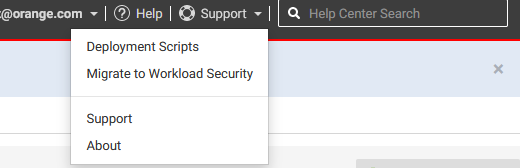

Créez le Script d’installation en cliquant sur Support en haut à droite, ensuite sur Deployment Scripts :

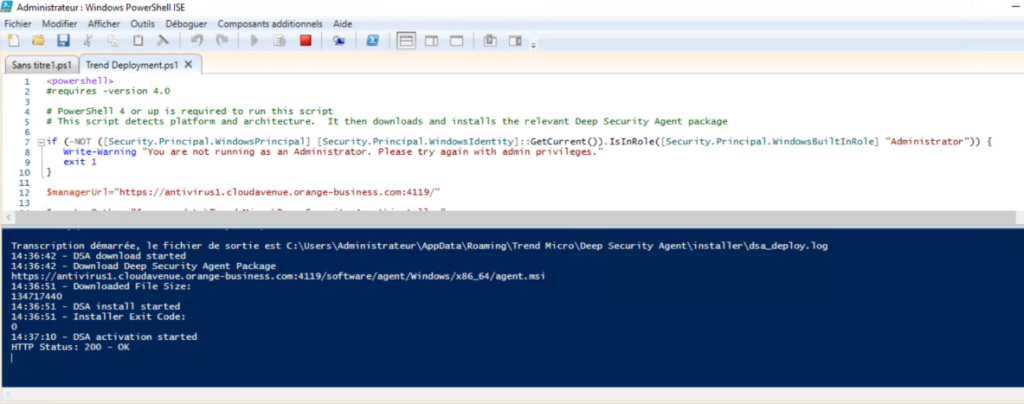

Choisissez la plateforme qui correspond à l’OS de votre VM, votre Security Policy, Computer Group et le Relay Group que vous avez créé puis Save to File/Copy to Clipboard

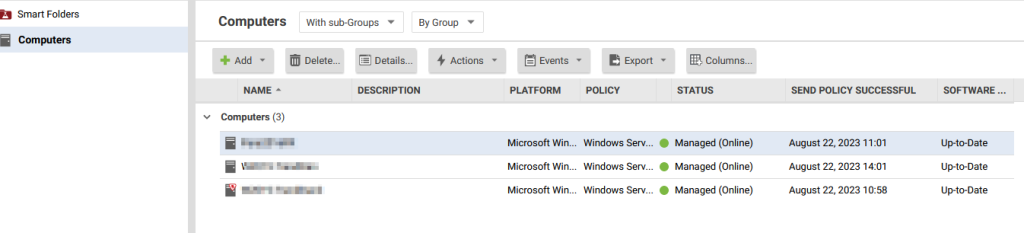

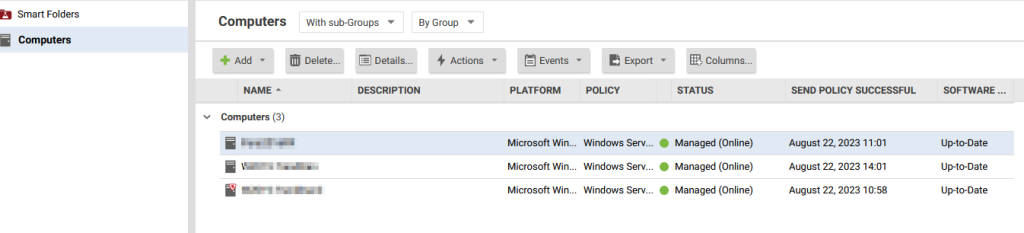

Copiez et exécutez la commande en tant qu’Admin sur la VM qui sera Relay. Au bout de quelques minutes, la VM va apparaitre sur votre console DSM, sous Computers.

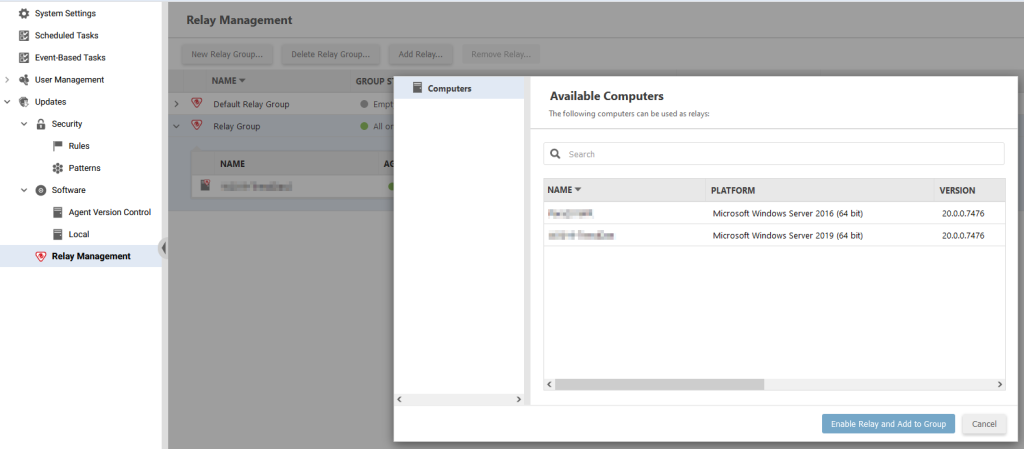

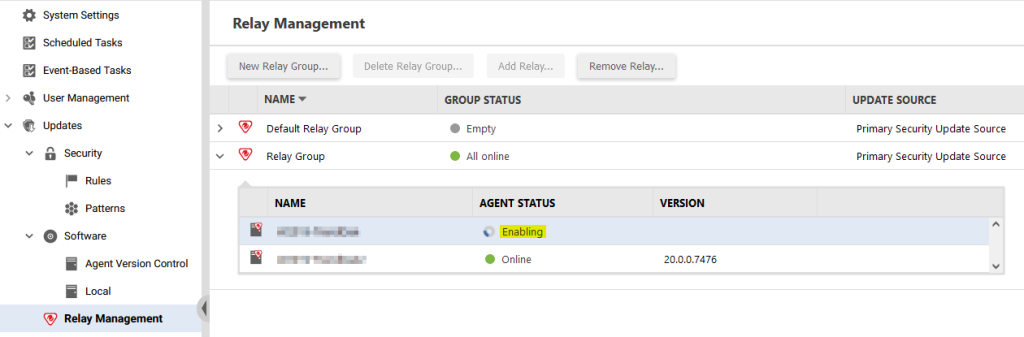

Cliquez sur Administration -> Updates -> Relay Management. Sélectionner le nouveau Relay Group crée en haut, ensuite sur Add Relay. Votre VM devrait apparaitre, sélectionnez-la et cliquez sur Enable Relay and Add to Group

La VM va apparaître sous le Relay Group avec un status de Enabling :

Pour accélérer le déploiement du relay, sur la VM, à partir du lieu d’installation

- Windows : par default C:Program FilesTrend MicroDeep Security Agent

- Linux : par defaut /opt/ds_agent/

Exécutez la commande suivante pour forcer la communication entre la VM et le DSM:

- dsa_control -m

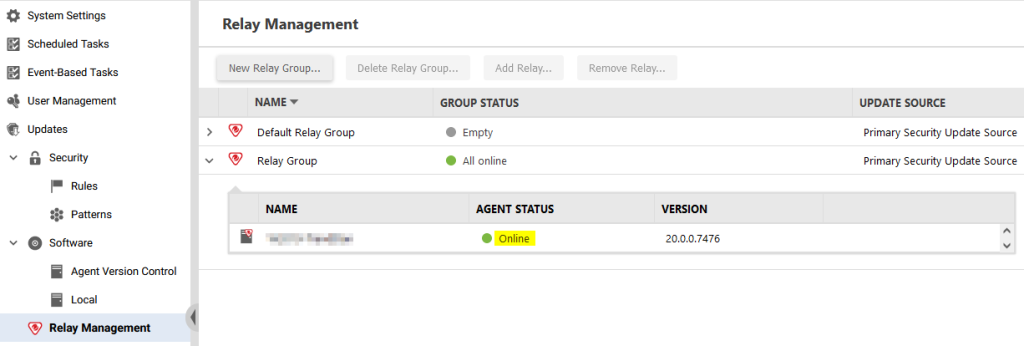

La commande force la mise à jour et installation du rôle de Relay sur la VM. La VM va maintenant passer en status Online :*

Déployer vos Agents Trend

A partir de Deployment Scripts, créez un nouveau script d’installation pour vos VMs en fonction de leur OS/rôle et choisir le Security Policy, Computer Group ainsi que le Relay Group créé.

Si plusieurs VMs partagent le même OS (2K12, 2K16…) et ont les mêmes exclusions de scans, il est alors possible déployer le même script sur ces VMs.

Créez vos Scripts de déploiements :

Exécutez le script sur vos machines.

Le script se charge de télécharger, d’installer et d’activer la VM

Votre machine apparaitra ensuite dans la console Trend Micro

Problèmes connus

1) Si la VM Windows n’est pas à jour, l’installation de l’agent peut échouer. La solution va être de mettre à jour Windows.

Pour Windows Serveur 2016/2019, vérifiez que les KBs suivants sont installés :

- KB5005112: https://www.catalog.update.microsoft.com/Search.aspx?q=KB5005112

- KB5005625: https://www.catalog.update.microsoft.com/Search.aspx?q=KB5005625

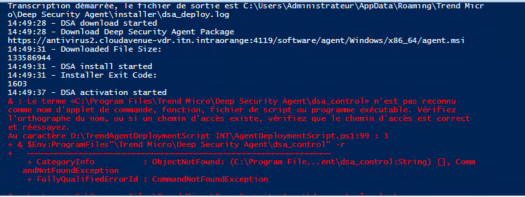

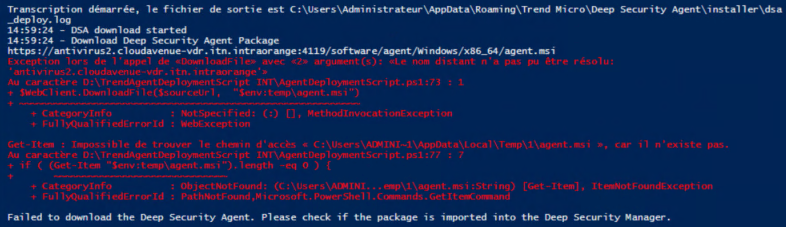

2) Erreur d’installation de l’agent quand les URLs Trend ne sont pas résolues

Rajoutez les URLS dans votre fichier hosts (Windows, et /etc/hosts sur Linux)

- 195.25.13.11 antivirus1.cloudavenue.orange-business.com

- 195.25.13.11 avrelay1.cloudavenue.orange-business.com

3) Erreur d’installation/activation de l’agent Trend – «Anti-malware driver is offline or not installed». Cela est liée a l’absence des certificats VeriSign, DigiCert, USERTrust RSA …

Pour d’autres problèmes d’installation/activation d’agents veuillez consulter le Help Centre Trend